À LA UNE samedi 16 mai 2026

#Hardware

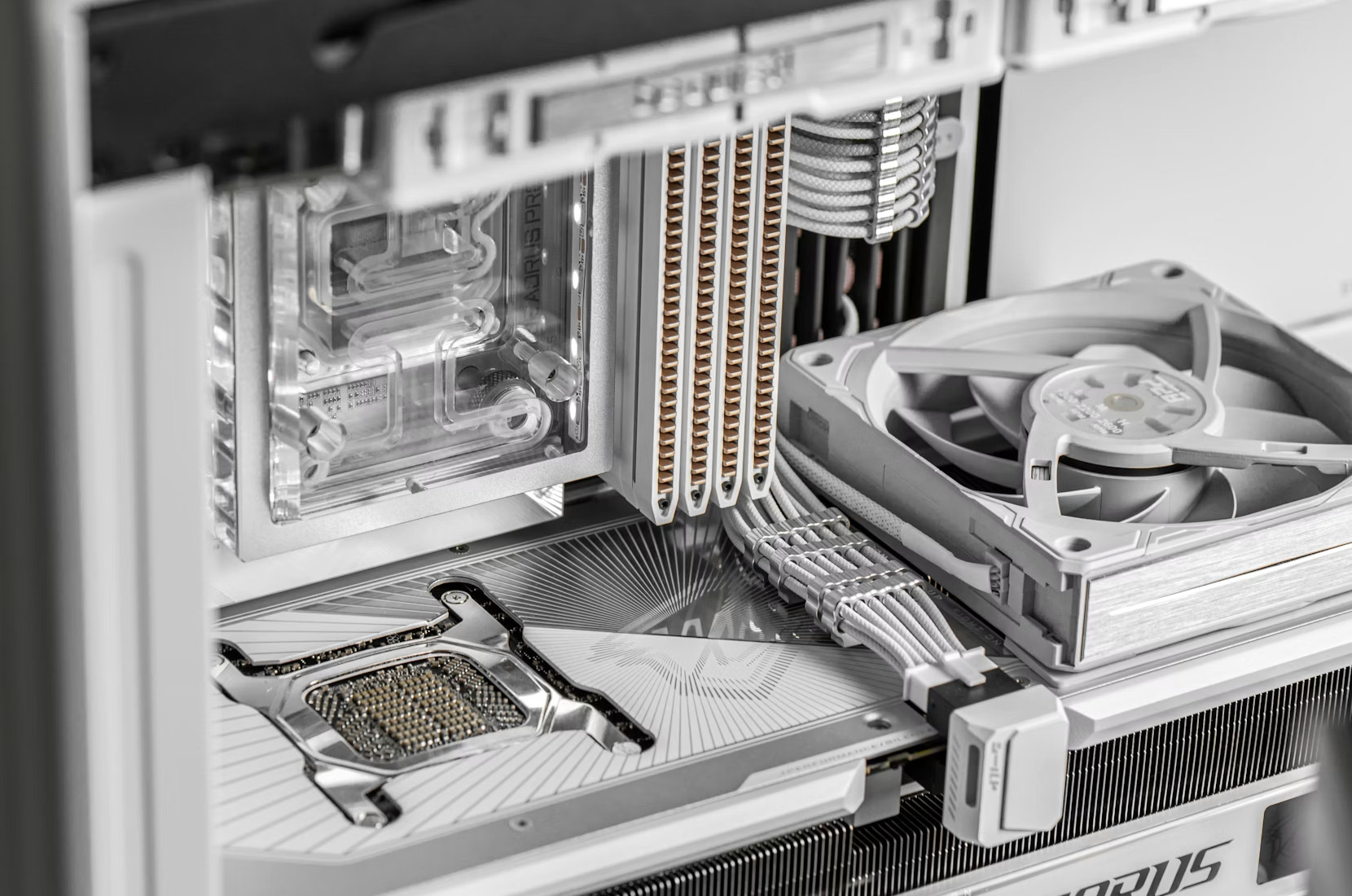

#Hardware Configuration PC gamer 1000 € en 2026 — les meilleurs composants, les erreurs à éviter, le vrai guide

Adrien Morel ·

#Hardware

#Hardware RX 9070 XT vs RTX 5070 — le vrai match du milieu de gamme en 2026, sans langue de bois

Adrien Morel ·

#Hardware

#Hardware Le Steam Deck 2 existe. On ne sait toujours pas quand. Et honnêtement, c'est peut-être une bonne nouvelle

Adrien Morel ·

#Jeux

#Jeux Place aux anciens — 10 stratégies légendaires de notre enfance

Adrien Morel ·

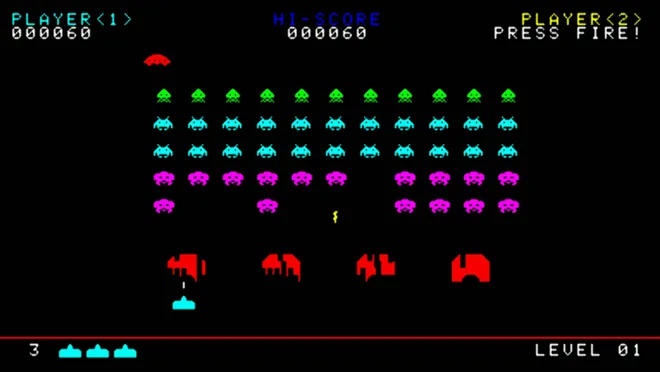

#Rétro

#Rétro Cosmos, geeks et Spacewar : comment est né le premier jeu vidéo

Adrien Morel ·

● LIVE Tests GPU· Nouveautés Xbox & PlayStation· Dossiers esport· Guides PC gamer 2026· Cultures geek & rétrogaming· → CPC REWARDS 2026·

● LIVE Tests GPU· Nouveautés Xbox & PlayStation· Dossiers esport· Guides PC gamer 2026· Cultures geek & rétrogaming· → CPC REWARDS 2026·

À ne pas manquer

#Hardware

#Hardware Valve travaille sur le Steam Deck 2, mais ne souhaite pas encore en parler

Adrien Morel ·

#Rétro

#Rétro Neighbours from Hell — quand le puzzle devient spectacle

Adrien Morel ·

#Jeux

#Jeux Beauté mortelle : 12 slashers avec des héroïnes aussi dangereuses que fascinantes

Adrien Morel ·

#Jeux

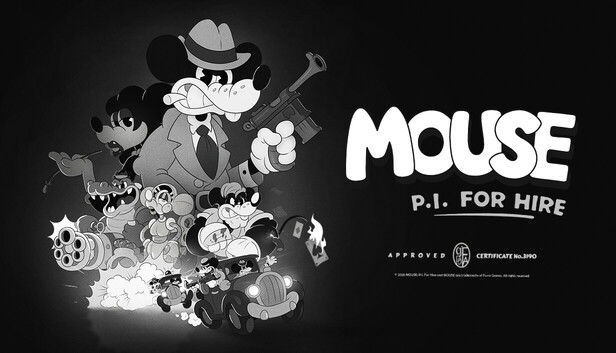

#Jeux Mouse: P.I. For Hire — Le charme du noir ne suffit pas toujours

Adrien Morel ·